Криптографический механизморганизации конфиденциальностиинформации: должно осуществляться шифрование всей конфиденциальной информации, записываемой на совместно используемые различными субъектами доступа (разделяемые) носители данных, в каналах связи, а также на любые съемные носители данных ( дискеты, микрокассеты и т.п.) долговременной внешней памяти для хранения за пределами сеансов работы санкционированных субъектов доступа. При этом должна выполняться автоматическая очистка областей внешней памяти, содержавших ранее незашифрованную информацию

Криптографический механизм аутентичности информации: должны использоваться разные криптографические ключи для шифрования информации, принадлежащей различным субъектам доступа (группам субъектов); доступ субъектов к операциям шифрования и к соответствующим криптографическим ключам должен дополнительно контролироваться посредством подсистемы управления доступом; должны использоваться сертифицированные средства криптографической защиты. Их сертификация проводится специальными сертификационными центрами или специализированными предприятиями, имеющими лицензию на проведение сертификации криптографических средств защиты.

Подсистема обеспечения целостности: должна быть обеспечена целостность программных средств СЗИ НСД, а также неизменность программной среды , при этом: целостность СЗИ НСД проверяется по имитовставкам алгоритма ГОСТ 28147–89 или по контрольным суммам другого аттестованного алгоритма всех компонент СЗИ как в процессе загрузки, так и динамически в процессе функционирования АС, целостность программной среды обеспечивается качеством приемки любых программных средств в АС

СЗИ НСД (Система защиты информации от несанкционированного доступа) – Комплекс организационных мер и программно–технических (в том числе криптографических) средств защиты от несанкционированного доступа к информации в автоматизированных системах. Средство криптографической защиты информации. СКЗИ (Система криптографической защитыинформации) – Средство вычислительной техники, осуществляющее криптографическое преобразование информации для обеспечения ее безопасности.

Электронная цифровая подпись (ЭЦП)— реквизитэлектронного документа, позволяющий установить отсутствие искажения информации в электронном документе с момента формирования ЭЦП и проверить принадлежность подписи владельцусертификата ключа ЭЦП. Значение реквизита получается в результате криптографического преобразования информации с использованием закрытого ключа ЭЦП.

Использование цифровой подписи позволяет осуществить:

-

Контроль целостностипередаваемого документа: при любом случайном или преднамеренном изменении документа подпись станет недействительной, потому что вычислена она на основании исходного состояния документа и соответствует лишь ему.

-

Защиту от изменений (подделки) документа: гарантия выявления подделки при контроле целостности делает подделывание нецелесообразным в большинстве случаев.

-

Невозможность отказа от авторства. Так как создать корректную подпись можно, лишь зная закрытый ключ, а он должен быть известен только владельцу, то владелец не может отказаться от своей подписи под документом.

-

Доказательное подтверждение авторства документа: Так как создать корректную подпись можно, лишь зная закрытый ключ, а он должен быть известен только владельцу, то владелец пары ключей может доказать своё авторство подписи под документом. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор», «внесённые изменения», «метка времени» и т. д.

Все эти свойства ЭЦП позволяют использовать её для следующих целей[2]:

-

Декларирование товаров и услуг (таможенные декларации)

-

Регистрация сделок по объектам недвижимости

-

Использование в банковских системах

-

Электронная торговля и госзаказы

-

Контроль исполнения государственного бюджета

-

В системах обращения к органам власти

-

Для обязательной отчетности перед государственными учреждениями

-

Организация юридически значимого электронного документооборота

-

В расчетных и трейдинговых системах

Существует несколько схем построения цифровой подписи:

-

На основе алгоритмов симметричного шифрования. Данная схема предусматривает наличие в системе третьего лица — арбитра, пользующегося доверием обеих сторон. Авторизацией документа является сам факт зашифрования его секретным ключом и передача его арбитру.[7]

-

На основе алгоритмов асимметричного шифрования. На данный момент такие схемы ЭЦП наиболее распространены и находят широкое применение.

Кроме этого, существуют другие разновидности цифровых подписей (групповая подпись, неоспоримая подпись, доверенная подпись), которые являются модификациями описанных выше схем.[7]Их появление обусловлено разнообразием задач, решаемых с помощью ЭЦП.

Для реализации мер безопасности используются различные механизмы шифрования (криптографии).

Криптография— это наука об обеспечении секретности и/или аутентичности (подлинности) передаваемых сообщений.

Наряду с шифрованием используются и другие механизмы безопасности:

• цифровая (электронная) подпись;

в контроль доступа;

•обеспечение целостности данных;

• обеспечение аутентификации;

• постановка графика;

• управление маршрутизацией;

• арбитраж или освидетельствование.

Механизмы цифровой подписи основываются на алгоритмах ассиметричного шифрования и включают две процедуры: формирование подписи отправителем и ее опознавание (верификацию) получателем. Первая процедура обеспечивает шифрование блока данных либо его дополнение криптографической контрольной суммой, причем в обоих случаях используется секретный ключ отправителя. Вторая процедура основывается на использовании общедоступного ключа, знания которого достаточно для опознавания отправителя.

Различают одностороннююи взаимную аутентификацию. В первом случае один из взаимодействующих объектов проверяет подлинность другого, тогда как во втором случае проверка является взаимной.

Методы шифрования:

- Симметричное шифрование использует один и тот же ключ и для зашифрования, и для расшифрования.

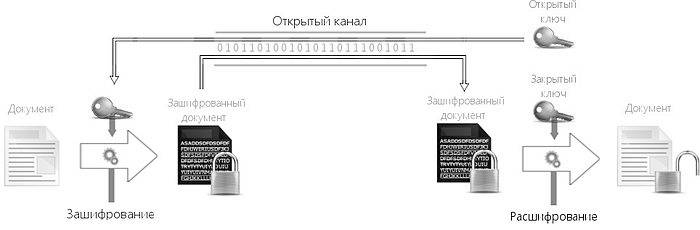

- Асимметричное шифрование использует два разных ключа: один для зашифрования (который также называется открытым), другой для расшифрования (называется закрытым).

<p>Эти методы решают определенные задачи и обладают как достоинствами, так и недостатками. Конкретный выбор применяемого метода зависит от целей, с которыми информация подвергается шифрованию.

В симметричных криптосистемах для шифрования и расшифрования используется один и тот же ключ. Алгоритм и ключ выбирается заранее и известен обеим сторонам. Сохранение ключа в секретности является важной задачей для установления и поддержки защищённого канала связи. Недостатками симметричного шифрования является проблема передачи ключа собеседнику и невозможность установить подлинность или авторство текста. Поэтому, например, в основе технологии цифровой подписи лежат асимметричные схемы.

Следует выделить следующие преимущества криптографии с симметричными ключами:

u относительно высокая производительность алгоритмов;

u высокая криптографическая стойкость алгоритмов на единицу длины ключа.

К недостаткам криптографии с симметричными ключами следует отнести:

• необходимость использования сложного механизма распределения ключей;

• технологические трудности обеспечения неотказуемости.

Основными методами криптографического преобразования считаются методы перестановки и замены. Суть метода перестановки заключается в разбиении исходного текста на блоки, а затем в записи этих блоков и чтении шифрованного текста по разным путям геометрической фигуры, например, запись исходного текста — по строкам матрицы, а чтение — по е? столбцам. Шифрование методом замены заключается в том, что символы исходного текста (блока), записанные в одном алфавите, заменяются символами другого алфавита в соответствии с принятым ключом преобразования.

Гаммирование — метод шифрования, который заключается в наложении на открытые данные псевдослучайной последовательности, генерируемой на основе ключа.

В системах с открытым ключом (ассиметричных) используются два ключа — открытый и закрытый, связанные определенным математическим образом друг с другом. Открытый ключ передаётся по открытому (то есть незащищённому, доступному для наблюдения) каналу и используется для шифрования сообщения и для проверки ЭЦП. Для расшифровки сообщения и для генерации ЭЦП используется секретный ключ.

электронная цифровая подпись – реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе.

Сертификат ключа подписи – документ на бумажном носителе или электронный документ с электронной цифровой подписью уполномоченного лицаудостоверяющего центра, который включает в себя открытый ключ электронной цифровой подписи и который выдается удостоверяющим центром участнику информационной системы для подтверждения подлинности электронной цифровой подписи и идентификации владельца сертификата ключа подписи

Закрытый ключ электронной цифровой подписи – уникальная последовательность символов, известная владельцу сертификата ключа подписи и предназначенная для создания в электронных документах электронной цифровой подписи с использованием средств электронной цифровой подписи.

Открытый ключ электронной цифровой подписи – уникальная последовательность символов, соответствующая закрытому ключу электронной цифровой подписи, доступная любому пользователю информационной системы и предназначенная для подтверждения с использованием средств электронной цифровой подписи подлинности электронной цифровой подписи в электронном документе.

Сертификат ключа подписи должен содержать следующие обязательные сведения:

- уникальный регистрационный номер сертификата ключа подписи, даты начала и окончания срока действия сертификата ключа подписи, находящегося в реестре удостоверяющего центра;

- фамилия, имя и отчество владельца сертификата ключа подписи или псевдоним владельца. В случае использования псевдонима удостоверяющим центром вносится запись об этом в сертификат ключа подписи;

- открытый ключ электронной цифровой подписи;

- наименование средств электронной цифровой подписи, с которыми используется данный открытый ключ электронной цифровой подписи;

- наименование и место нахождения удостоверяющего центра, выдавшего сертификат ключа подписи.